Introduction — le site “normal”… qui ne l’est pas

Un site piraté, ce n’est pas toujours visible.

Tout peut fonctionner normalement.

Vous cliquez, les pages s’affichent… rien d’anormal.

Et pourtant :

- des scripts tournent en arrière-plan

- des pages parasites existent sans lien visible

- des redirections peuvent s’activer sans que vous tombiez dessus

Le vrai problème, c’est ça : un site compromis peut sembler propre.

Et dans ce cas, “réparer” ne veut pas dire corriger une erreur.

Ça veut dire repartir sur quelque chose de fiable.

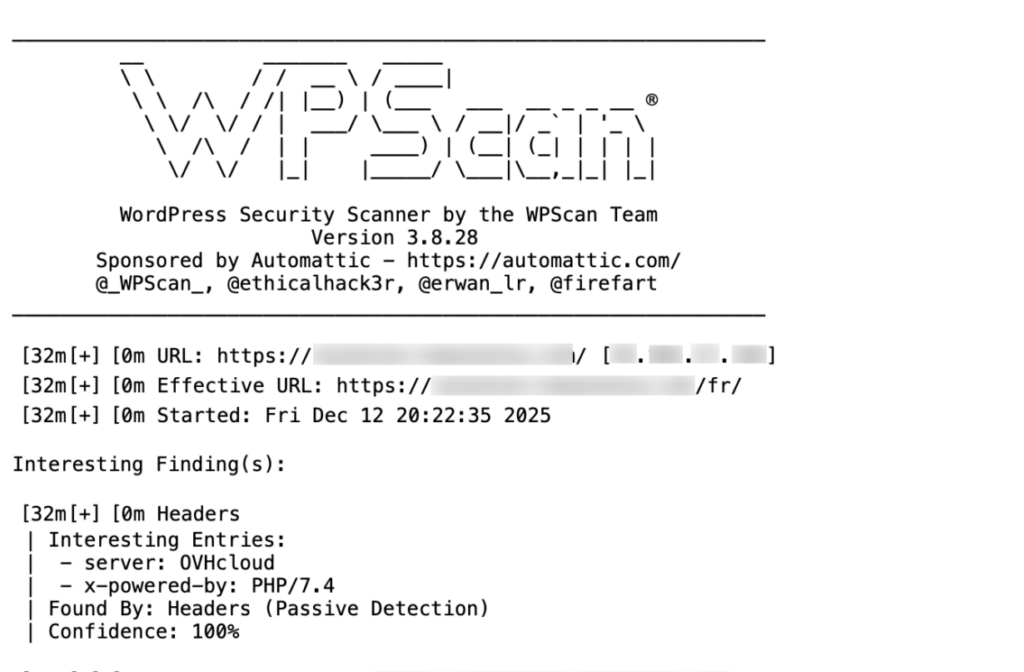

Étape 1 — Évaluer l’ampleur du hack (avant d’agir)

Soyons honnêtes.

Chercher le hack exact est rarement utile.

Sur un site récent, pourquoi pas.

Mais sur un site un peu ancien :

- fichiers modifiés

- injections en base

- accès cachés

- scripts dormants

Concrètement :

Vous ne nettoyez pas un bug.

Vous nettoyez un système potentiellement infecté à plusieurs endroits.

Cas à part — problème côté serveur

Dans certains cas, le problème ne vient pas du site mais de l’hébergement. On n’est plus sur un hack WordPress classique.

Si le serveur est mal maintenu, tous les sites peuvent être infectés, et le hack peut revenir même après un nettoyage complet. Cela arrive quand le système, PHP ou l’outil de gestion ne sont pas à jour ou présentent des failles connues.

On revient toujours à la même base, quel que soit le domaine : faire les mises à jour de sécurité (PC, serveur, site web).

Concrètement, vous pouvez avoir un site propre… mais un serveur infecté qui réinjecte du code derrière.

Dans ce cas, la priorité n’est plus WordPress mais l’environnement serveur. Sinon, le problème reviendra quoi que vous fassiez côté site.

Étape 2 — Nettoyage des fichiers (ou reconstruction)

Un site WordPress, c’est plusieurs couches :

- WordPress (core)

- plugins

- thème

Et le coupable est rarement WordPress lui-même.

Dans la majorité des cas :

- ce sont les plugins

- parfois le thème (s’il n’est plus maintenu)

Approche fiable

On va aller droit au but :

la seule façon d’être sûr de ne rien oublier, c’est de repartir propre

Concrètement :

- réinstaller WordPress

- réinstaller tous les plugins (sources officielles uniquement)

- vérifier le thème avant réintégration

- nettoyer les uploads

- contrôler la base

Points critiques à vérifier

WordPress + plugins

Toujours repartir de zéro.

Un plugin compromis reste dangereux, même désactivé.

/wp-content/uploads (zone à risque)

C’est une zone critique.

À faire :

- nettoyer dossier par dossier

- supprimer tout fichier suspect

- ne laisser que des images et médias légitimes

Concrètement :

Un seul fichier PHP ici peut suffire à réinfecter tout le site.

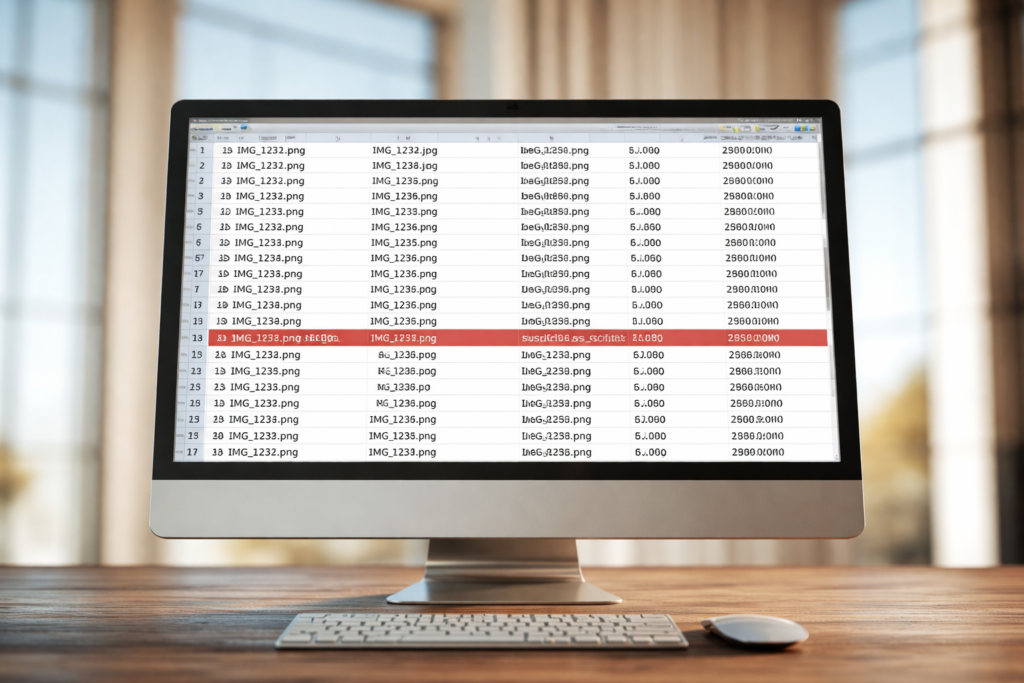

Cas réel — ACF et contenu piégé

Avec ACF, le problème peut être invisible.

Le code malveillant peut être stocké :

dans un champ personnalisé, dans un contenu admin, dans un bloc dynamique

Résultat : Vous nettoyez les fichiers… mais le site reste infecté via la base.

Étape 3 — Nettoyage de la base de données

C’est souvent négligé.

Et c’est une des principales causes de re-piratage.

À vérifier :

- contenu suspect dans wp_posts

- scripts dans wp_options

- utilisateurs inconnus

- tâches cron douteuses

Concrètement : Si la base n’est pas propre → le site se recontamine.

Étape 3 bis — Les sauvegardes (fausse bonne sécurité)

On se dit souvent :

« Je restaure une sauvegarde et c’est réglé”

Dans la réalité, c’est plus piégeux.

Le cas classique

- un fichier malveillant est déposé

- il reste discret pendant plusieurs semaines

- puis il s’active

Pendant ce temps :

votre site est sauvegardé… avec le problème dedans

Résultat

Vous restaurez…

et vous remettez en ligne un site déjà compromis

Ce que ça change

Une sauvegarde ne garantit pas un site sain

Elle garantit juste un état antérieur

Si cet état est infecté → vous repartez avec le problème

Bonne approche

- ne jamais restaurer les yeux fermés

- contrôler fichiers + base après restauration

- utiliser une sauvegarde ancienne si possible

- idéalement : repartir propre et réinjecter uniquement le contenu sain

Concrètement :

La sauvegarde sert à récupérer des données.

Pas à nettoyer un hack.

Étape 4 — Réinstallation propre

À un moment, il faut arrêter de bricoler.

Repartir de zéro :

- nouveau WordPress

- plugins propres

- thème validé

- contenu réimporté proprement

Ce que ça change :

Vous éliminez tout ce que vous ne maîtrisez pas.

Et vous repartez sur une base saine.

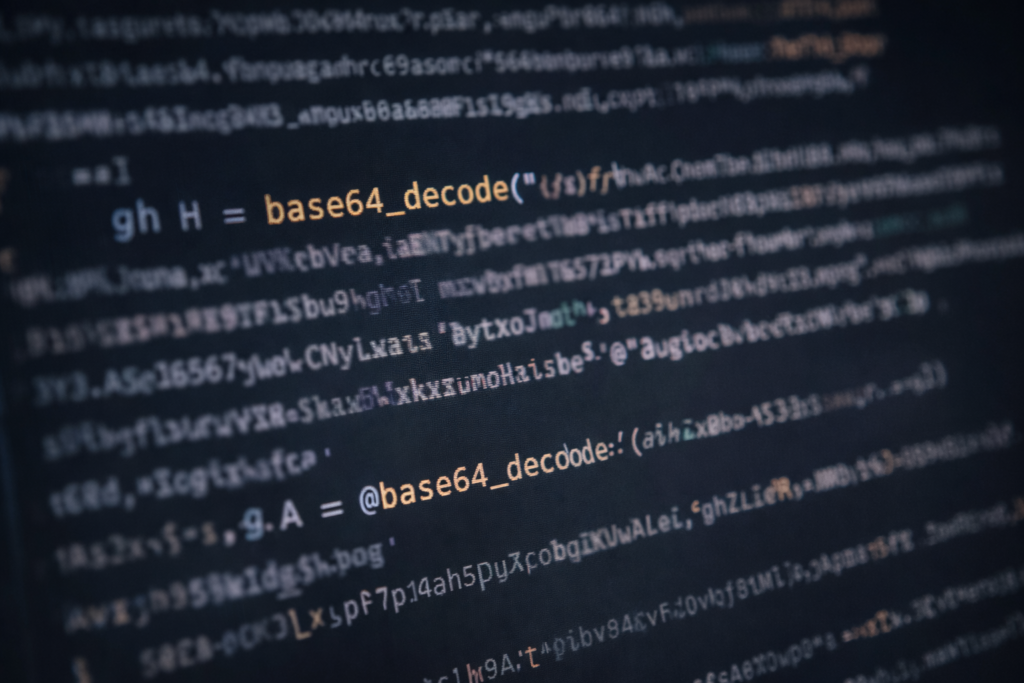

Étape 5 — Backdoors (le piège classique)

Les backdoors existent.

Mais en pratique :

si vous repartez sur une installation propre, vous vous protégez déjà de ce problème.

Pourquoi on ne les cherche pas à la main

Pour bien faire, il faudrait :

- ouvrir chaque dossier

- analyser chaque fichier

- vérifier chaque ligne suspecte

Concrètement :

C’est impossible à faire de manière fiable sur un site complet.

Résultat :

Vous pouvez passer des heures à chercher…

et en rater une seule.

Il suffit d’un seul fichier oublié pour tout refaire partir.

Donc :

Repartir propre → beaucoup plus fiable que chercher partout.

Étape 6 — Pourquoi ça recommence

Ce point est souvent mal compris.

Ce n’est pas forcément un nouveau hack

C’est souvent un oubli

Exemples concrets :

- base de données mal nettoyée

- mot de passe admin inchangé

- ancien accès encore actif

- faille non corrigée

Concrètement :

Vous avez nettoyé… mais laissé une porte ouverte.

Étape 7 — Sécuriser derrière

Une fois le site propre, il faut verrouiller.

Sinon, vous recommencez.

Actions concrètes

- changer tous les mots de passe

- limiter les comptes admin

- installer un plugin de sécurité

- surveiller les fichiers modifiés

Ce que permettent les plugins de sécurité

- changement de l’URL de connexion

- double authentification

- blacklist d’IP suspectes

- détection des fichiers modifiés

- alertes en cas d’activité anormale

Concrètement :

Vous êtes alerté avant que le problème devienne critique.

Plugin payant = maintenance continue

C’est un point que beaucoup sous-estiment.

Acheter un plugin premium une fois… puis arrêter la licence, c’est une mauvaise idée.

Pourquoi ? pas de mises à jour, plus de correctifs de sécurité, failles connues non corrigées

Concrètement : Vous laissez une porte ouverte volontairement.

Il faut voir ça autrement : Un plugin payant n’est pas un achat.

C’est un abonnement à la sécurité.

Si vous arrêtez → vous prenez un risque.

Conclusion

Un site piraté, ce n’est pas un bug.

C’est un environnement compromis.

Nettoyer partiellement ne suffit pas

Il faut repartir sur quelque chose de propre

Dans la majorité des cas :

- fichiers + base sont touchés

- plusieurs points d’entrée existent

- un oubli suffit à relancer le hack

Le vrai travail, c’est de tout verrouiller.

Avec cette méthode , on ne se contente pas de remettre un site en ligne.

On s’assure qu’il ne retombe pas dans le même problème.

Besoin d’une réparation fiable (sans laisser de faille)

Un site piraté ne se “répare” pas à moitié.

Un oubli, et le problème revient quelques jours après.

Je nettoie votre site en profondeur et je vérifie qu’il ne reste aucune faille exploitable.