Un site web qui n’est plus maintenu, c’est un peu comme une boutique dont on a gardé la vitrine propre, mais oublié de vérifier la serrure.

De l’extérieur, tout semble normal. À l’intérieur, pourtant, les failles s’accumulent.

On l’a déjà évoqué dans d’autres articles : les mises à jour du cœur WordPress et surtout des plugins sont essentielles.

Pas par obsession technique, mais pour éviter des conséquences très concrètes : piratage, vol de données, atteinte à l’image de marque ou indisponibilité du site. Et quand le site est un outil de travail, l’impact peut être immédiat.

Voyons maintenant comment un site se fait réellement attaquer. Sans fantasme, sans jargon, mais avec un peu de lucidité.

Ce que cherchent vraiment les attaquants

Le but n’est pas de “casser” votre site par plaisir.

Un site piraté est avant tout un outil.

Rediriger des visiteurs vers des sites douteux

Dans beaucoup de cas, le site est utilisé pour rediriger discrètement les visiteurs vers des plateformes frauduleuses, souvent liées aux jeux d’argent ou aux paris en ligne.

Un internaute clique sur votre site depuis Google et se retrouve, quelques secondes plus tard, sur un site de casino douteux, sans comprendre ce qui s’est passé.

Résultat : perte de confiance immédiate… et Google n’aime pas du tout ça.

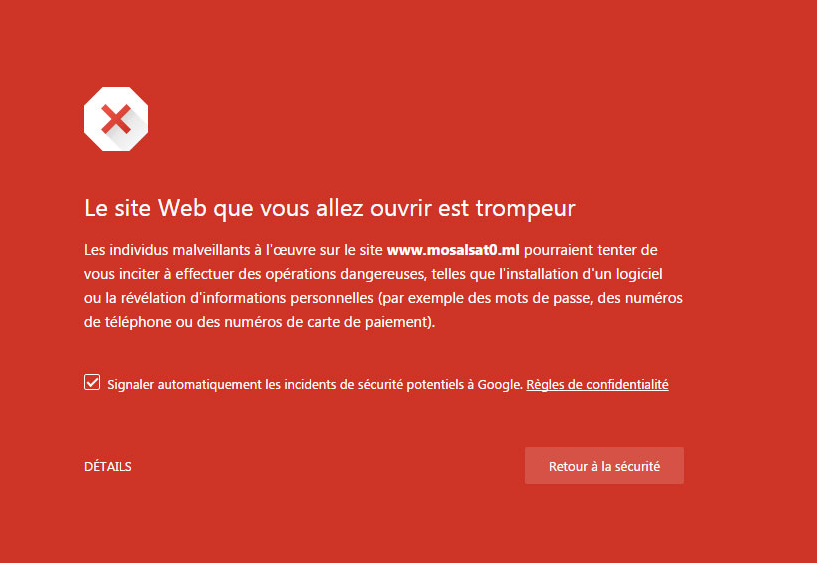

Afficher de fausses pages de connexion

Les pirates peuvent aussi transformer votre site en support de phishing.

Après la réception d’un mail frauduleux imitant une banque, un service public ou un fournisseur connu, la victime clique sur un lien de connexion.

Ce lien ne pointe pas vers le vrai site de l’organisme, mais vers une fausse page hébergée sur votre site piraté.

Pourquoi utiliser votre site ?

Parce que les sites frauduleux sont rapidement signalés, bloqués par Google, les navigateurs ou les antivirus.

En s’appuyant sur un site fraîchement piraté, les attaquants gagnent du temps.

Pendant quelques heures, parfois quelques jours, le site n’est pas encore identifié comme dangereux. Il sert de relais temporaire pour contourner les systèmes de détection.

Durant cette courte fenêtre, la victime saisit ses identifiants en toute confiance. Ils sont immédiatement récupérés.

Quand le site est finalement repéré, les conséquences tombent : désinfection, demandes de levée de signalement, alertes visibles pour vos vrais visiteurs.

Et entre-temps, l’image du site a déjà été touchée.

Collecter et revendre des données clients

Sur un site e-commerce ou un site avec des formulaires, les données sont une mine d’or.

Adresses email, noms, numéros de téléphone, parfois mots de passe ou historiques de commande peuvent être aspirés, puis revendus ou réutilisés dans d’autres campagnes frauduleuses.

Le plus inquiétant, c’est que le site continue souvent de fonctionner normalement pendant ce temps.

Diffuser du spam à votre insu

Un site piraté peut aussi servir de relais pour l’envoi massif d’emails frauduleux.

Votre serveur devient alors un outil de spam, sans que vous ne vous en rendiez compte immédiatement.

L’hébergeur finit généralement par détecter une activité anormale et peut mettre temporairement le site hors ligne.

C’est un mal pour un bien : cela limite les dégâts.

Mais les conséquences vont plus loin.

À force d’être signalé, votre nom de domaine est classé comme expéditeur indésirable.

Résultat :

vos vrais emails n’arrivent plus, ou finissent en spam, parfois pendant des semaines, même après nettoyage.

Autrement dit, le piratage déborde largement du site web et touche toute votre communication professionnelle.

Deux grandes portes d’entrée pour un hack

Dans la grande majorité des cas, un site WordPress compromis l’est toujours de la même façon :

par une faille de sécurité, ou par un mot de passe compromis.

Ces deux scénarios se renforcent souvent.

Une faille ouvre une première brèche, et un accès administrateur facilite ensuite tout le reste.

Le hack par faille de sécurité

Ce qui se voit… et ce qui ne se voit pas

Sur un site web, il y a ce que vos visiteurs voient — le front — et tout ce qui fonctionne en arrière-plan — le back-office.

Certains plugins sont visibles côté front. Un slider, par exemple, charge des scripts pour afficher des images animées. Ces fichiers sont publics, donc faciles à repérer.

Mais c’est une erreur classique : la visibilité n’est pas un critère de sécurité.

Un plugin peut être invisible pour l’internaute et parfaitement détectable pour un attaquant.

Les plugins “invisibles” ne le sont pas vraiment

Les attaques modernes reposent sur des scripts automatisés qui testent des chemins bien connus de WordPress.

Il suffit par exemple de vérifier l’existence de dossiers comme :

/wp-content/plugins/regenerate-thumbnails/

/wp-content/plugins/post-types-order/

Ces informations sont publiques et exploitées par des scripts automatisés.

Si le serveur répond, le plugin est présent.

Activé ou non, utilisé ou non : tant qu’il est là, il est attaquable.

Un plugin inutile devient donc un risque inutile.

Soit il est intégré dans un suivi et des mises à jour dans le temps, soit il est supprimé.

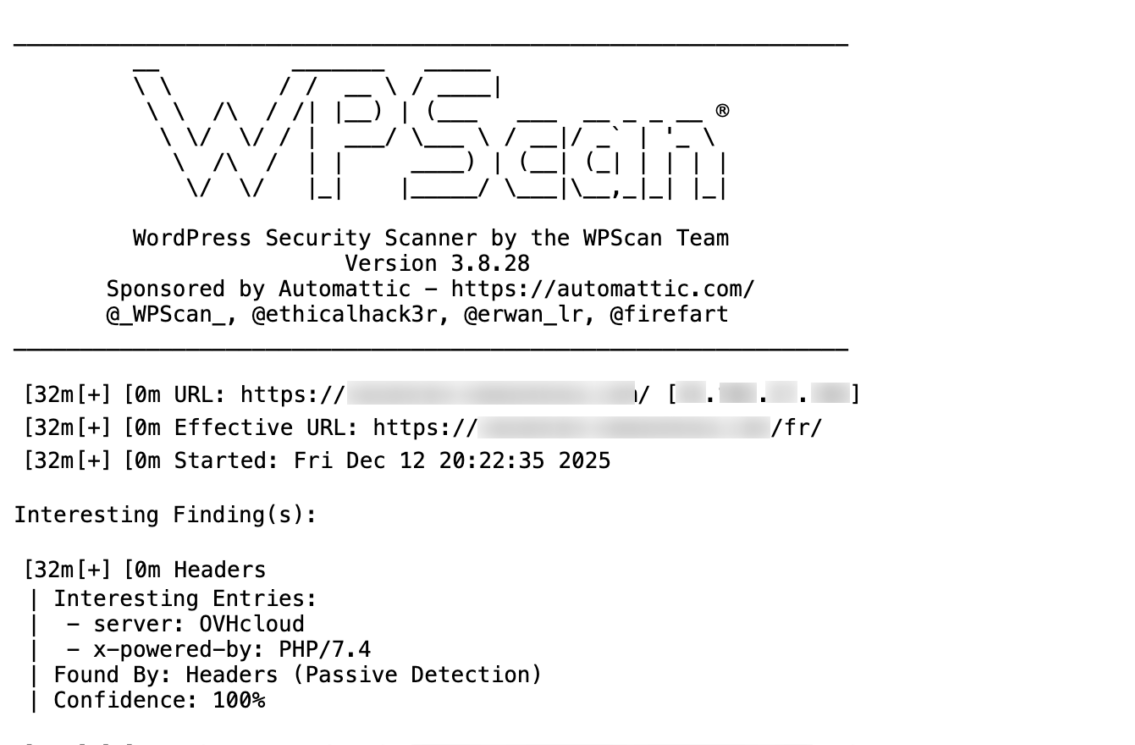

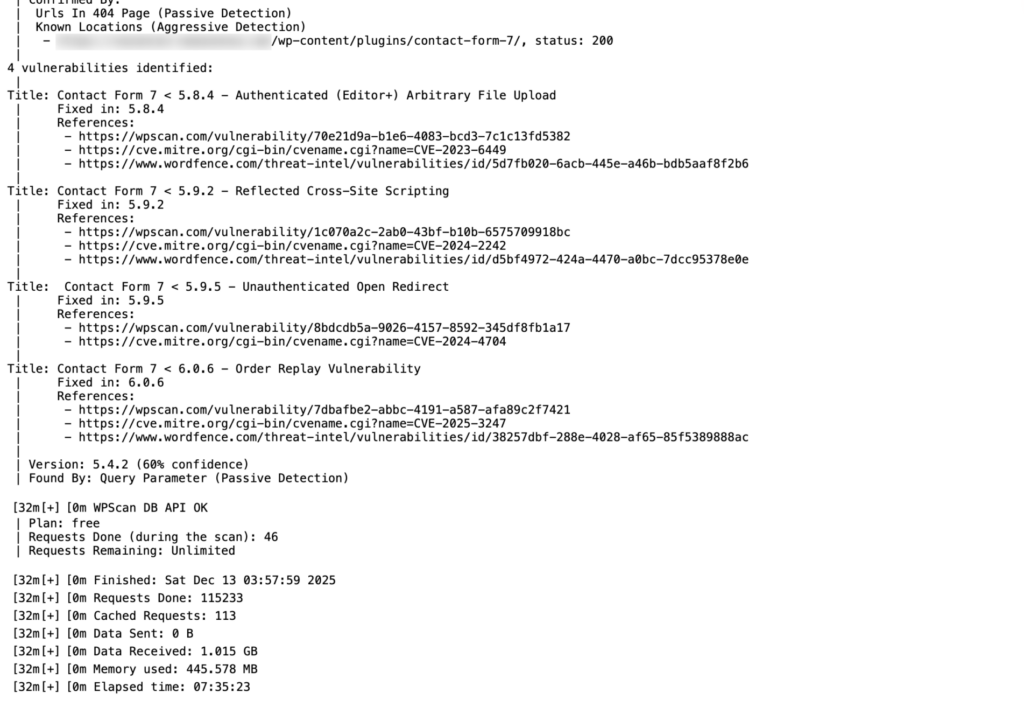

Reconnaître la version : l’étape suivante

Une fois le plugin identifié, l’attaquant cherche la version installée.

Des indices publics sont recoupés : fichiers readme.txt, paramètres de version dans des fichiers CSS ou JavaScript, signatures propres à certaines versions.

Parfois la version exacte est trouvée.

Parfois seulement une probabilité.

Mais dans tous les cas, le champ des versions possibles se réduit vite.

C’est exactement ce que montrent des outils comme WPScan : ils recoupent des indices, ils ne devinent pas.

Quand la faille est connue

À partir de là, le processus devient presque mécanique.

Les vulnérabilités connues sont publiques, documentées, parfois accompagnées de scripts prêts à l’emploi.

C’est souvent à ce moment-là que l’attaque bascule du simple scan à l’exploitation.

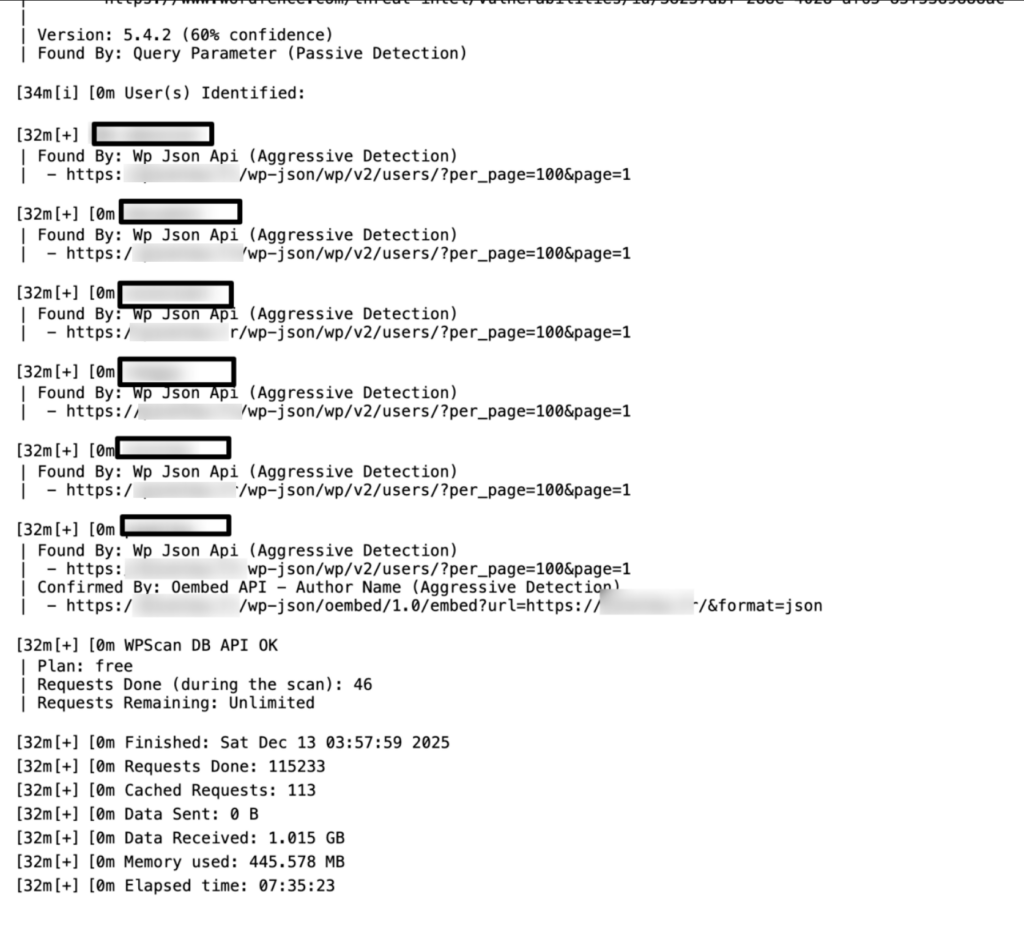

2. Le login via mot de passe compromis

Même sans faille technique, un site peut tomber. Trouver un identifiant valide est souvent plus simple qu’on ne le pense, et une fois l’utilisateur identifié, il ne reste plus qu’à tester des mots de passe

Une première étape avant les attaques par mots de passe compromis.

Le vrai problème, c’est la réutilisation. Des millions de couples email / mot de passe circulent déjà sur le web, issus de fuites bien réelles. Quand un attaquant dispose de ces données, il les teste ailleurs, automatiquement. Si le même mot de passe est utilisé sur votre site WordPress, aucune faille technique n’est nécessaire. La porte est déjà ouverte.

C’est pour cette raison que de nombreux services imposent aujourd’hui des règles strictes sur les mots de passe. Longueur minimale, majuscules, chiffres, caractères spéciaux : ces contraintes ne sont pas là par hasard. WordPress applique les mêmes principes et indique clairement si un mot de passe est jugé faible ou sécurisé.

L’objectif n’est pas de compliquer l’accès, mais d’éviter qu’un mot de passe déjà compromis ailleurs devienne la clé d’entrée de votre site.

Pourquoi ces attaques sont si insidieuses

Dans la majorité des cas, le site ne “tombe” pas. Il reste en ligne, il répond, il affiche vos pages normalement… pendant qu’il est exploité en arrière-plan.

C’est ce décalage entre ce que vous voyez et ce qui se passe réellement qui rend ces attaques dangereuses. Et le caractère insidieux va parfois encore plus loin : certaines infections sont conçues pour ne rien afficher d’anormal lorsque vous êtes connecté en administrateur. Le site semble sain, les pages s’affichent correctement, aucune alerte visible.

Quand les premiers signaux apparaissent — alertes Google, emails bloqués, site mis en quarantaine par l’hébergeur — le mal est souvent déjà fait.

Et dans la plupart des cas, tout commence par quelque chose de très banal : un plugin non mis à jour ou un mot de passe réutilisé ailleurs.

La solution n’est pas magique, mais elle est connue : un suivi du site dans le temps (mises à jour, alertes, corrections) permet de corriger ces points avant qu’ils ne deviennent des problèmes visibles :

Lorsque ces fragilités se sont accumulées dans le temps, comprendre quand une reprise technique devient nécessaire sur un site WordPress permet de repartir sur une base saine et de corriger les failles structurelles.

En résumé

Un site à jour n’est pas invincible.

Mais un site non maintenu est une cible évidente.

Il faut fermer les portes, vérifier les serrures, et éviter que votre site devienne une mauvaise surprise. Bref, je suis là pour ça.

FAQ — Sécurité WordPress : ce qui se passe vraiment en arrière-plan

Un site WordPress peut-il être piraté même s’il fonctionne normalement ?

Oui.

C’est même le cas le plus fréquent.

Un site peut rester en ligne, afficher ses pages correctement et continuer à recevoir des visiteurs tout en étant exploité en arrière-plan : redirections, spam, phishing ou collecte de données.

Pourquoi les attaques passent-elles souvent inaperçues au début ?

Parce qu’elles sont conçues pour être discrètes.

Certaines infections n’affichent rien d’anormal, surtout quand l’administrateur est connecté. Les premiers signes apparaissent souvent tardivement : alertes Google, emails bloqués, mise en quarantaine par l’hébergeur.

Les attaques sont-elles ciblées contre mon site en particulier ?

Non, dans la majorité des cas.

Les attaques sont automatisées. Des scripts scannent des milliers de sites à la recherche de failles connues ou de mots de passe compromis.

Votre site n’est pas “visé”, il est simplement repéré comme vulnérable.

À quoi sert un site piraté ?

À plusieurs choses très concrètes :

- rediriger les visiteurs vers des sites frauduleux,

- héberger de fausses pages de connexion (phishing),

- collecter des données (emails, formulaires, commandes),

- envoyer du spam à l’insu du propriétaire du site.

Dans tous les cas, l’image du site est impactée, même si l’attaque est temporaire.

Pourquoi les plugins sont-ils une porte d’entrée fréquente ?

Parce que leurs failles sont publiques.

Les attaquants n’ont pas besoin de “deviner” : ils testent l’existence de plugins via des chemins connus.

Un plugin non mis à jour — même inutilisé — reste attaquable tant qu’il est présent sur le serveur.

Un plugin invisible pour les visiteurs est-il plus sûr ?

Non.

La visibilité côté front n’a aucun lien avec la sécurité.

Un plugin peut être totalement invisible pour l’internaute et parfaitement détectable par des scripts automatisés.

Comment les attaquants identifient-ils la version d’un plugin ?

En recoupant des indices publics : fichiers readme, paramètres de version dans des fichiers CSS ou JavaScript, signatures propres à certaines versions.

Des outils comme WPScan fonctionnent exactement sur ce principe.

Peut-on être piraté sans faille technique ?

Oui.

Un mot de passe compromis suffit.

Si un identifiant ou un mot de passe a déjà fuité ailleurs et est réutilisé sur WordPress, l’attaquant n’a plus besoin d’exploiter une faille : la porte est déjà ouverte.

Pourquoi WordPress insiste-t-il sur des mots de passe forts ?

Parce que la réutilisation est l’une des causes principales de piratage.

Les règles de complexité ne sont pas là pour compliquer la vie, mais pour éviter qu’un mot de passe déjà compromis ailleurs ne donne accès au site.

Pourquoi Google et les hébergeurs finissent-ils par intervenir ?

Parce qu’un site piraté devient un risque pour les utilisateurs.

Redirections frauduleuses, spam, phishing : tôt ou tard, le site est signalé, affiché comme dangereux ou mis hors ligne par l’hébergeur pour limiter les dégâts.

Comment éviter ce type de situation ?

Il n’y a pas de solution magique, mais une solution connue :

- mises à jour régulières,

- suppression des plugins inutiles,

- mots de passe uniques et solides,

- surveillance de sécurité continue.

La maintenance ne rend pas un site invincible, mais elle ferme les portes avant que quelqu’un ne tente de les forcer.

Que faut-il retenir ?

Un site à jour peut encore être attaqué.

Mais un site non maintenu est une cible évidente.

La sécurité WordPress ne repose pas sur un outil miracle, mais sur de la prévention, de la vigilance et des habitudes simples appliquées régulièrement.

Besoin d’un regard clair sur l’état de votre site ?

Un audit rapide permet souvent d’identifier les points faibles avant qu’ils ne deviennent des problèmes.